Planes de Continuidad y Contingencia

El plan de continuidad y de contingencia tiene como finalidad los pasos a seguir por un eventual suceso o desastre, tal que permita recuperar o mantener la capacidad funcional de los sistemas.

Download Now

Acuerdos de Nivel de Servicio

Un acuerdo de nivel de servicio (Service Level Agreement, SLA) es un contrato entre un proveedor de servicios y sus clientes internos o externos que documenta qué servicios proporcionará el proveedor y define los estándares de servicio que el proveedor está obligado a cumplir.

Download Now

Arquitectura y Seguridad

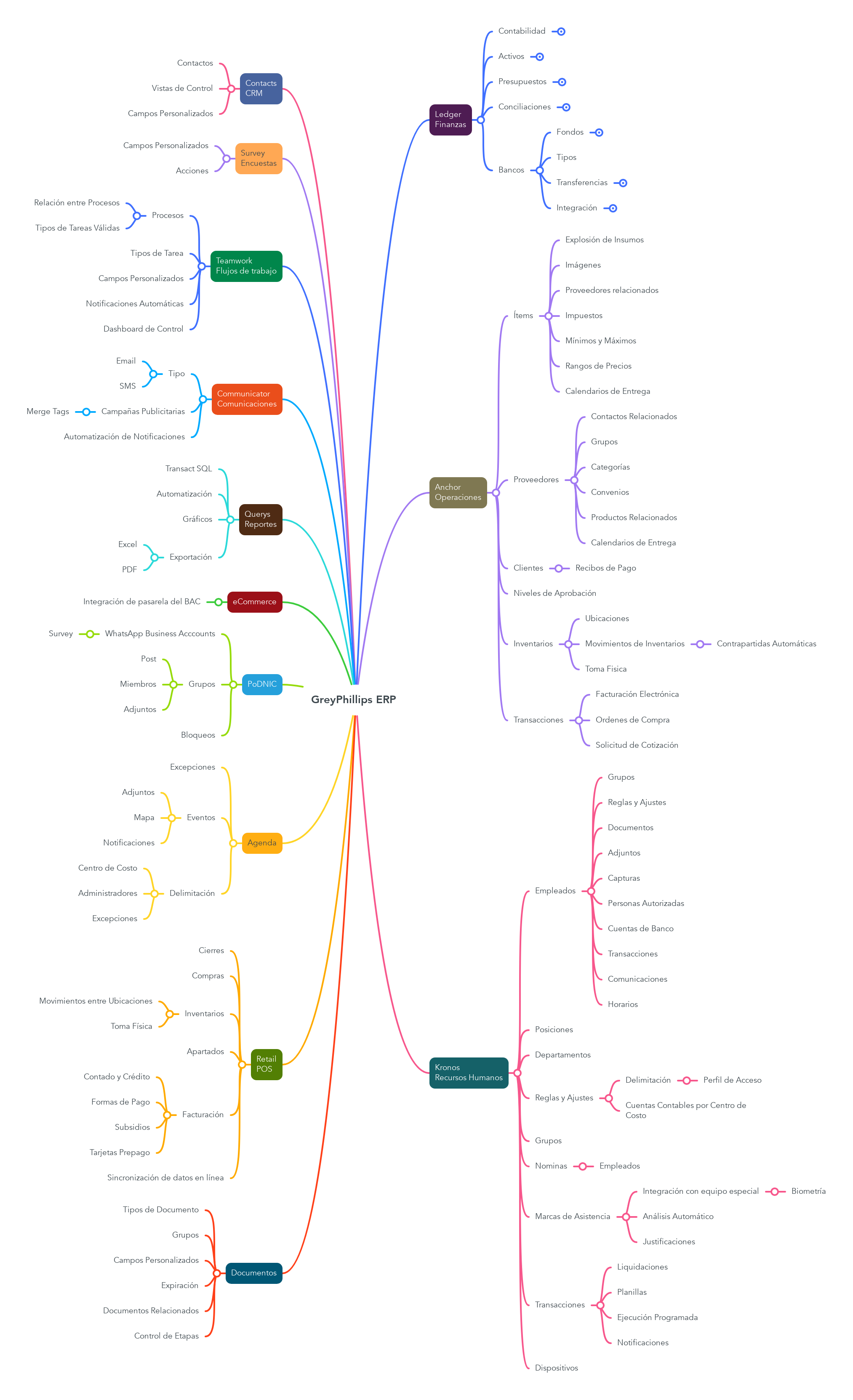

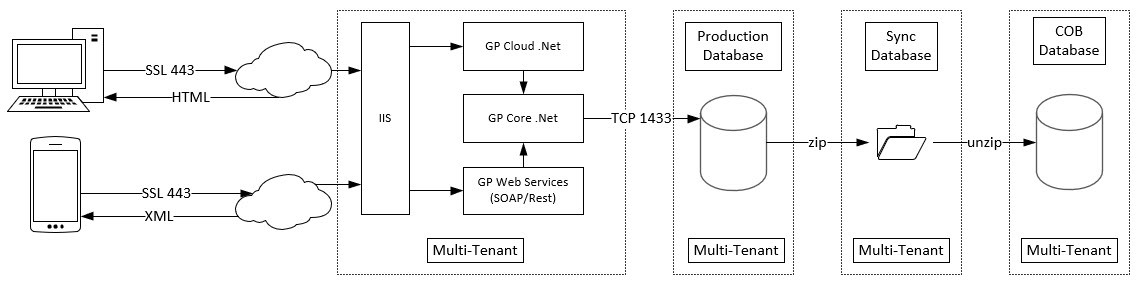

GreyPhillips es una plataforma en línea, cuya arquitectura está basada en una estructura de servidores dedicados y distribuidos que permiten el balanceo de cargas de los diversos dominios correspondientes a cada cliente, siendo que las bases de datos se encuentran en estos servidores, ya sean estos compartidos o especializados por cliente según el requerimiento del alcance de cada cuenta.

Arquitectura y Seguridad

El desarrollo de la plataforma está basado en Microsoft .Net y usando componentes especializados de diferentes fabricantes, entre ellos Google y Telerik para realizar funciones avanzadas de mapeo y para la experiencia de usuario a través de las interfaces web, la plataforma está estructurada de manera tal, que se conserven las normativas de seguridad exigidas, además de administrar el acceso controlado para cada cuenta de cada cliente.

Según su categorización, cada cliente puede tener acceso por medio de servicios web individuales, así como utilización de la plataforma a través del sub dominio especializado, técnica que permite evaluar rendimiento independiente para cada cuenta, ayudando al análisis de desempeño y registro de la utilización a vistas de recomendaciones futuras para mantener el correcto rendimiento de la plataforma.

El acceso remoto está completamente denegado, por tal motivo, el acceso directamente a las bases de datos se encuentran todos los puertos bloqueados, con excepción del puerto 443 para propósitos de uso de regulado.

Toda la plataforma está construida para evitar ataques de denegación de servicio o de inyección de consultas SQL, siendo evaluada cada instrucción recibida y no permitiendo instrucciones concatenadas.

Nota

La plataforma puede ser utilizada por los sistemas de terceros, que interactúan con esta a través de los servicios web, mismos que requieren de parametrización a través de usuario y contraseña administrables por cada cliente desde el panel de control de la plataforma principal.

Capa de Seguridad

La capa de seguridad de acceso a funcionalidades está definida desde la estructura de permisos del sistema, siendo administrable indistintamente de la base de datos y motor que se estén utilizando, permitiendo la portabilidad y la gestión de la estructura y datos, misma razón por la que se mantiene separada la capa de la lógica del sistema de la de datos, no requiriendo funcionalidades escritas directamente sobre las bases de datos, como Jobs o procedimientos almacenados, excluyendo las tareas relacionadas al mantenimiento y respaldos, simplificando la portabilidad y la administración técnica relacionada a cada cuenta y proyecto.

Los accesos a través de los servicios web son también bitacorizados de manera que se pueda medir y controlar el uso y abuso de las funcionalidades por parte de terceros, esta estrategia permite establecer políticas para la correcta gestión y baja saturación de las plataformas.

Cuando la plataforma se utiliza dentro de la infraestructura provista se pueden tener ambientes altamente controlados respecto al acceso de los datos, siendo este un compromiso inherente a nuestros servicios, sin embargo, cuando las plataformas son solicitadas para instalaciones on-premise, es decir, instaladas en la infraestructura propietaria del cliente, estos controles pasan a estar en manos de los encargados de tal infraestructura, desligando completamente la responsabilidad de la vigilancia de la acceso y de las compuertas habilitadas como accesos remotos y accesos directos a las bases de datos, en estos escenarios la plataforma es incapaz de mantener un control sobre acciones maliciosas, sin embargo, la plataforma establece firmado electrónico para cierto tipo de transacciones, las cuales deben ser mantenidas intactas por su naturaleza, a pesar del acceso directo a la información, el sistema puede validar y bloquear acceso información alterada, como es el caso de las tareas dentro de los flujos de proceso ya que esto se consideran te alta sensibilidad y dentro del contexto de la información confidencial.

También son instalados certificados de seguridad de orden obligatorio, para darle cumplimiento a las normativas del acceso seguro a la plataforma ya sea por medio de las interfaces web o por medio de los servicios web disponibles.

Los aplicativos Windows, formularios web, aplicaciones para dispositivos, o cualquier mecanismo que requieran de acceso a las bases de datos, ya sea para agregar actualizar, eliminar o consultar información deben utilizar esos accesos controlados vía servicios web, siendo necesario siempre: el nombre del dominio, usuario y contraseña y en algunos casos es requerido el Token cuyo tiempo de vida es de no más de cinco minutos, especialmente útil para transacciones oficiales como los relacionados a facturación electrónica.

Según la clasificación de la información, cuando esta entra en el rango de información sensible puede ser eliminada automáticamente, de tal manera que se evite el acceso directo posterior una vez que haya cumplido con su función. Cuando se trabaja con información temporal, habitualmente para el envío de estados de cuenta bancarios o información transmitida a través del correo electrónico o mensajes de texto, también pueden ser establecidos parámetros de seguridad como la destrucción del contenido de la información de manera automática una vez ejecutado el proceso de envío, manteniendo únicamente la información referencial relacionada.

Alcance

La presente Política de Seguridad de la Información se dicta en cumplimiento de las disposiciones legales vigentes en Lógica Digital del Oriente S.A, con el objeto de gestionar adecuadamente la seguridad de la información, los sistemas informáticos y el ambiente tecnológico del Organismo.

Nota

Debe ser conocida y cumplida por todo el personal sea cual fuere su nivel jerárquico, rol dentro de la organización o tercerización.

Download Now

Administración de Perfiles y Usuarios

Introducción:

Logica, como proveedor de la plataforma de gestión empresarial GreyPhillips, se compromete a ofrecer un servicio seguro y eficiente a nuestros clientes. Parte de este compromiso incluye la implementación de políticas claras y estrictas sobre la administración de usuarios y la gestión de accesos dentro de la plataforma.

Objetivo:

Establecer una política que garantice que la administración de usuarios, la asignación de perfiles y la gestión de accesos sean responsabilidades exclusivas del cliente, asegurando que Logica no tenga acceso ni control sobre la información sensible de los usuarios finales.

Alcance:

Esta política aplica a todos los clientes de GreyPhillips y a todo el personal de Logica.

Política:

- Responsabilidad del Cliente:

- La creación de usuarios, la asignación de perfiles y la gestión de accesos son responsabilidades exclusivas del cliente.

- El cliente debe asegurarse de que todos los usuarios cumplan con los requisitos de seguridad definidos en la plataforma, incluyendo la complejidad de las contraseñas y su vencimiento.

- El cliente es responsable de asignar funciones específicas a cada usuario dentro de la plataforma, acorde a sus roles y responsabilidades.

- Limitaciones de Logica:

- Logica no tendrá acceso a la información sensible de los clientes ni a la gestión directa de los usuarios de la plataforma.

- Logica no administrará ni creará usuarios, ni asignará perfiles o permisos a los usuarios del cliente.

- Asistencia y Soporte:

- Logica proporcionará soporte y orientación sobre las mejores prácticas para la gestión de usuarios y accesos.

- El equipo de soporte de Logica está disponible para responder preguntas y proporcionar asistencia técnica, sin intervenir directamente en la administración de usuarios.

- Seguridad y Cumplimiento:

- Logica implementa medidas de seguridad robustas para proteger la integridad de la plataforma y la privacidad de los datos del cliente.

- Los clientes deben seguir las directrices de seguridad recomendadas para mantener la seguridad de sus usuarios y datos.

Conclusión:

La administración de usuarios y accesos en GreyPhillips es una tarea crítica que debe ser gestionada exclusivamente por el cliente. Logica se compromete a apoyar y guiar a los clientes en este proceso, manteniendo siempre la confidencialidad y seguridad de los datos.

Aprobación y Revisión:

Esta política será revisada y actualizada regularmente para asegurar su efectividad y adecuación a las necesidades de seguridad.

Impersonalización y Seguridad de la Información

Objetivo:

Establecer un mecanismo seguro y controlado para la impersonalización de usuarios en GreyPhillips, garantizando la protección de la seguridad de la información y asegurando que los servicios de apoyo técnico externos no tengan acceso a datos sensibles sin la autorización explícita del usuario.

Alcance:

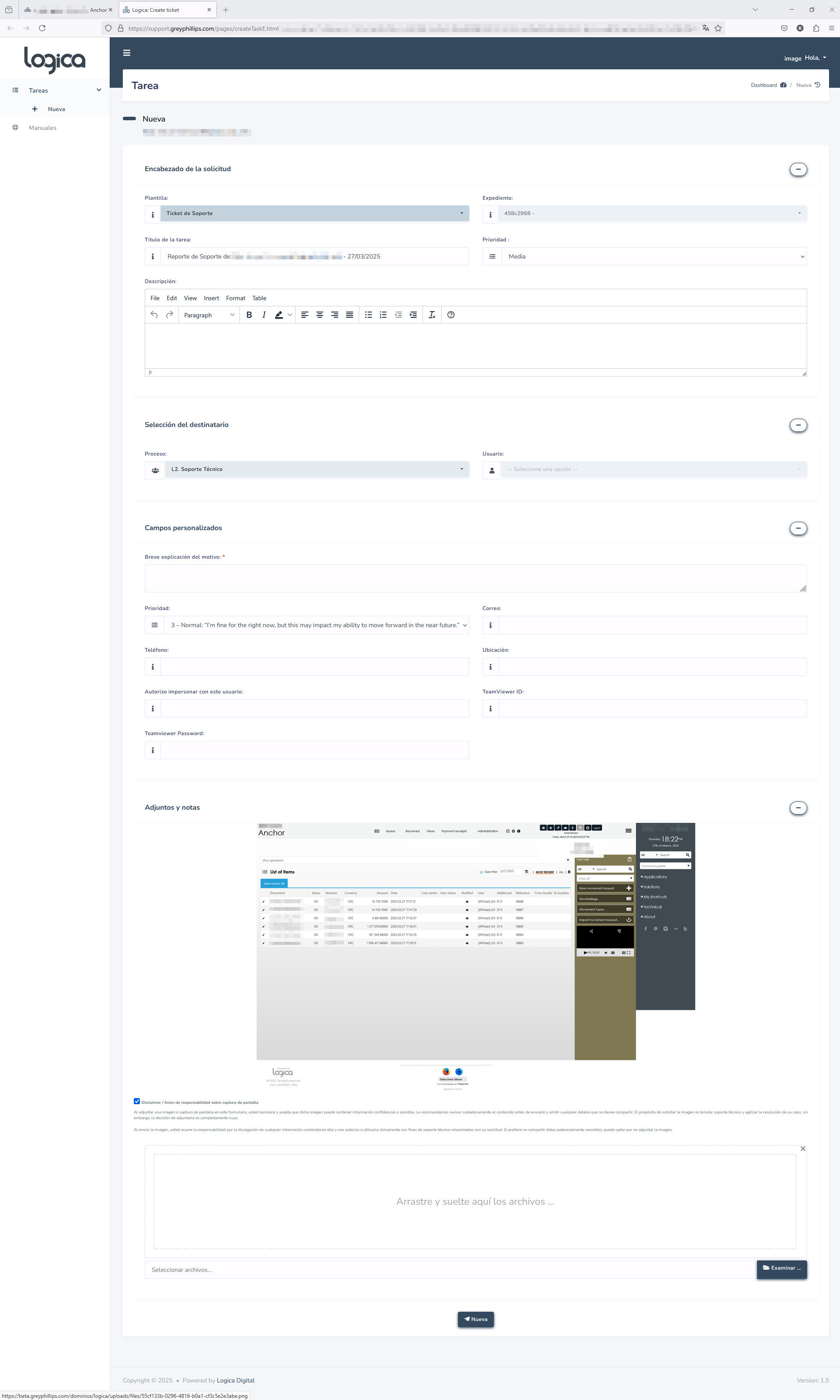

Esta política aplica a todos los usuarios de la plataforma GreyPhillips y al personal técnico de soporte de Logica que pueda requerir acceso a cuentas de usuarios para la resolución de problemas técnicos cuando el usuario requiera asistencia técnica donde sea necesario que el agente de servicio técnico ingrese al sistema como si se tratara del propio usuario.

Política:

- Generar una autorización de Impersonalización:

- Se muestran los agentes de servicio técnico disponibles.

- Leer el Aviso de Responsabilidad.

- Al proporcionarla autorización, el usuario acepta los términos para llevar a cabo la sesión de soporte remoto.

- El aviso subraya que la sesión de soporte se realiza bajo la responsabilidad del usuario, quien sigue siendo responsable de todas las actividades registradas bajo su cuenta durante y después de la sesión.

- Seleccione al técnico que corresponde a la atención del caso específico.

- El sistema generara un código de un solo uso (OTP) internamente.

- Validez y Seguridad del Código OTP:

- El código OTP será válido únicamente para un solo uso y se generará uno nuevo para cada autorización hecha por el usuario.

- El código se almacenará de manera encriptada en la base de datos y se eliminará automáticamente una vez utilizado.

- Roles y Responsabilidades:

- Usuario: Responsable de generar la autorización de impersonalización.

- Técnico de Soporte: Responsable de utilizar el acceso hecho con la impersonalización de manera segura y solo para el propósito autorizado, respetando la privacidad y seguridad de la información del usuario.

- Cumplimiento y Auditoría:

- Todas las actividades de impersonalización serán registradas y auditadas para asegurar el cumplimiento de esta política.

- Cualquier incumplimiento de esta política será sujeto a medidas disciplinarias según las políticas internas de Logica.

Aviso Importante:

Al autorizar a un técnico de soporte a acceder al sistema con su usuario, pero no con su contraseña, usted está permitiendo que el técnico asista en la resolución de problemas técnicos. Esta conexión se realiza exclusivamente con dicho propósito. Es importante que tenga en cuenta lo siguiente:

- La sesión de soporte remoto se llevará a cabo bajo su propia responsabilidad.

- Usted sigue siendo enteramente responsable de toda la información y actividades registradas a nombre de su usuario durante y después de la sesión de soporte.

- Recomendamos no compartir información confidencial durante la sesión a menos que sea absolutamente necesario y esté seguro de las implicaciones.

- La autorización otorgada es válida para un único uso y deberá ser renovada para cada nueva conexión.

- En ningún caso se requiere su contraseña; solo se utilizará su perfil de usuario para la conexión.

Al continuar, usted acepta y comprende estos términos.

Revisión de la Política:

Esta política será revisada anualmente o según sea necesario para asegurar su efectividad y conformidad con las mejores prácticas de seguridad de la información.

Aprobación:

Esta política ha sido aprobada por la dirección de Logica y es de cumplimiento obligatorio para todos los empleados y usuarios de la plataforma GreyPhillips.

Seguridad vs Servicio al Cliente

En Logica, entendemos que brindar un servicio al cliente de alta calidad es fundamental para el éxito de nuestra plataforma GreyPhillips. Sin embargo, también sabemos que la seguridad de la información es igualmente crucial. A menudo, puede parecer que las políticas de seguridad, como el uso de códigos de un solo uso (OTP), podrían dificultar la eficiencia del servicio al cliente. Sin embargo, es importante comprender que la seguridad y la calidad del servicio no son conceptos opuestos; de hecho, se complementan y refuerzan mutuamente. Aquí explicamos cómo:

- Protección de la Información del Cliente:

- La implementación de medidas de seguridad robustas, como el OTP, protege la información sensible de nuestros clientes. En un entorno donde las amenazas cibernéticas están en constante evolución, garantizar la protección de datos es esencial para mantener la confianza del cliente.

- Un cliente que sabe que su información está protegida es un cliente que confía en nuestros servicios. La confianza es un pilar fundamental de la calidad del servicio al cliente.

- Prevención de Accesos No Autorizados:

- Las políticas de seguridad, como el uso de OTP, aseguran que solo personal autorizado pueda acceder a la información del cliente. Esto previene accesos no autorizados que podrían comprometer la integridad de los datos y la privacidad del cliente.

- Un sistema seguro reduce el riesgo de errores y problemas derivados de accesos indebidos, lo que a largo plazo mejora la calidad del servicio.

- Responsabilidad y Transparencia:

- Al requerir la autorización explícita del usuario para el acceso mediante OTP, se garantiza un proceso transparente y responsable. Los clientes aprecian la claridad y el control sobre quién accede a su información.

- Este enfoque también permite una trazabilidad completa, lo que facilita la resolución de problemas y mejora la confianza en el proceso de soporte.

- Mejora Continua de la Experiencia del Cliente:

- Las medidas de seguridad bien implementadas no solo protegen la información, sino que también optimizan los procesos. Al estructurar y documentar adecuadamente los accesos, se identifican áreas de mejora y se implementan soluciones más efectivas.

- La experiencia del cliente mejora cuando saben que su información es tratada con el más alto nivel de cuidado y profesionalismo.

- Cumplimiento Normativo y Reputación:

- Cumplir con las normativas de seguridad y privacidad no es solo una obligación legal, sino también una responsabilidad ética. Las políticas de seguridad fortalecen nuestra reputación como una empresa que prioriza la seguridad y el bienestar de sus clientes.

- Un historial de cumplimiento robusto y una reputación sólida atraen a más clientes y fomentan relaciones comerciales duraderas.

Conclusión:

Las políticas de seguridad, como el uso de códigos OTP, son herramientas esenciales que no solo protegen la información del cliente, sino que también elevan la calidad del servicio al garantizar un entorno seguro, confiable y transparente. La seguridad es un componente integral de la excelencia en el servicio al cliente, y su implementación cuidadosa y consciente contribuye significativamente a la satisfacción y lealtad del cliente.

En Logica, estamos comprometidos a equilibrar de manera efectiva la seguridad y la calidad del servicio para ofrecer a nuestros clientes la mejor experiencia posible, con la tranquilidad de saber que su información está en buenas manos.

Política de Privacidad

LÓGICA DIGITAL con oficinas en Costa Rica para los efectos de la normativa costarricense aplicable, es considerado un intermediario tecnológico que brinda facilidades y herramientas tecnológicas a sus clientes, y a su vez, es el desarrollador y titular de los derechos de propiedad intelectual de la aplicación tecnológica GreyPhillips (la “Plataforma”) en adelante “Logica”. Y las personas físicas o jurídicas que utilizan nuestros servicios a través de usuarios en adelante se denominará el “Cliente”, y aquellos a quienes el cliente registre para el uso de los sistemas en adelante serán el “Usuario”.

Tratamiento de Datos:

El tratamiento de datos personales sólo se llevará a cabo con el consentimiento, para proceder al registro, acceso y posterior uso de la plataforma, aplicaciones móviles o servicios. El Cliente deberá de facilitar de forma voluntaria, datos de carácter personal que se consideren necesarios para el adecuado funcionamiento, los cuales serán incorporados para el uso de la plataforma.

Para brindarle nuestro servicio es necesario que la información sea veraz, completa, exacta, actualizada, Logica no será responsable frente al Cliente cuando la información que el usuario le provea sea parcial, incompleta y que induzca a error.

Los datos personales propios que se tengan almacenados pueden ser modificados, eliminados o actualizados en cualquier momento por el Cliente en la plataforma.

Los datos personales que los Clientes almacenen en la plataforma deberán ser accedidos solamente por las personas que sea necesario para brindarle al usuario la información que requiere para la ejecución de sus funciones. Los datos personales no serán publicados o comercializados, ya que son parte de una Base de Datos interna del Cliente con acceso técnicamente controlable para brindar un conocimiento restringido.

Los datos personales protegidos bajo la Política de tratamiento de Datos, serán objeto de protección de conformidad a los estándares normales de la industria, a través de la adopción de medidas tecnológicas de protección, protocolos de acceso y custodia de datos, y medidas administrativas que sean necesarias para otorgar seguridad a los registros y repositorios electrónicos, evitando su adulteración, modificación, pérdida, consulta y en general, en contra de cualquier uso, acceso o tratamiento no autorizado por el Cliente a través de los mecanismos existentes en la plataforma, para limitar el acceso a tal información. Es responsabilidad del Cliente gestionar adecuadamente la asignación de los usuarios y perfiles, así como el correcto uso de contraseñas y mecanismos de acceso suministrados, siendo el Cliente el único responsable de la utilización de estos mecanismos de acceso por parte de personas no autorizadas.

El uso de nombres de usuario y contraseñas de acceso para la utilización de todos o alguno de los Servicios, el Cliente deberá ser responsable del trato confidencial de los mismos, de su uso exclusivo y de un uso fraudulento de los mismos por terceros como consecuencia de la falta de diligencia o confidencialidad en la custodia de los mismos por el Cliente.

El Cliente y Logica que administran o tienen acceso a datos personales que no tengan el carácter de público y que se encuentren en sistemas de información o bases de datos de terceros debidamente autorizados, se comprometen a conservar y mantener de manera estrictamente confidencial la información personal de los usuarios y no revelar a terceros todas o cualesquiera de las informaciones personales, comerciales, contables, técnicas, comerciales o de cualquier otro tipo suministradas por los usuarios para la ejecución y ejercicio de sus funciones.

Para aprovechar todas las prestaciones ofrecidas dentro de la plataforma, el Cliente debe iniciar sesión para la ejecución de sus funciones, para lo cual es posible que se recoja información de manera automática y está puede relacionarse directamente con el usuario.

Los campos necesarios dependerán de la función utilizada, sin que sean estos de carácter obligatorio, la omisión de esta información no le impedirá aprovechar todas las funcionalidades ofrecidas por la plataforma y el alcance depende de la información que el Cliente proporcione. Por ejemplo:

| CATEGORÍA DE INFORMACIÓN |

DEFINICION |

| Información de cuenta |

Esta información puede incluir el nombre, dirección, fecha de nacimiento, número telefónico, email, documento de identidad y foto de perfil. |

| Ubicación |

Si el usuario del Cliente da permiso para procesar sus datos de ubicación recopilamos dicha información precisa o aproximada a través de datos como GPS y dirección IP. Esta información se recopila cuando las aplicaciones funcionan en primer plano y/o cuando está en segundo plano si el usuario dio permiso a dichos efectos en su dispositivo móvil. |

| Información de acceso |

Usuario y contraseña. |

| Información del dispositivo desde el que se accede a la plataforma |

Identificación del dispositivo, sistema operativo y/u otros identificadores del dispositivo, hardware. |

| Información de conexión |

Hora, fecha, duración de uso y origen. |

En cualquier caso, toda información que el Cliente provee, se considera información de propiedad y responsabilidad del Cliente ya sea esta información propia o de terceros y Logica no será responsable de obtener el consentimiento previo de esa otra persona para tratar dichos datos personales según estas Políticas de Privacidad. En tal caso, dicha responsabilidad le será imputable al Cliente de forma exclusiva por hacer uso y tratamiento de datos personales de terceros, entendiéndose en todo momento que, respecto de dichos datos, el Cliente es el responsable del Tratamiento.

Entidades que nos ayudan con el funcionamiento de nuestras plataformas

Nos aseguramos de que todos los proveedores que pueden tener acceso a sus datos personales actúen de manera confidencial, leal y cumpliendo estrictamente la normativa aplicable sobre protección de datos. A tal fin, nos aseguramos de que estas organizaciones cumplan con los mismos estándares de manejo de datos sensibles y personales.

Entidades que prestan servicios de procesamiento de datos para pagos en línea

En Costa Rica, recurrimos a proveedores financieros para ejecutar y procesar pagos de los pedidos que realice el cliente/usuario, y son estos quienes recopilan la información de su tarjeta de crédito o débito.

El pago se realiza directamente al proveedor financiero y dependerá de este último la autorización del pago.

Actualización de la información

Si la información cambia o ha cambiado, es el Cliente el responsable de gestionar estos cambios en la plataforma o en sus aplicaciones móviles.

Si el Cliente actualiza datos personales, la información personal anterior será conservada en la base de datos por motivos de seguridad y controles de auditoría.

Traspaso de datos personales

El Cliente reconoce con la aceptación de la Política que, de presentarse una venta, fusión, consolidación, cambio de control de socios, transferencia sustancial de activos, reorganización o liquidación de Logica, esta podrá transferir sus datos personales a una o más partes relevantes.

En la siguiente sección se indica a quién le informamos sus datos y en qué condiciones, así como a qué países los transferimos.

El Cliente autoriza a compartir datos con nuestros proveedores relacionados para asegurar el almacenamiento y mejorar el procesamiento de los servicios.

Logica queda autorizada a facilitar la información a sus proveedores, consultores, socios de marketing, empresas de investigación y otros proveedores de servicios o socios comerciales. A modo de ejemplo Logica podrá facilitar información a:

- Procesadores y facilitadores de pagos

- Proveedores de almacenamiento en la nube

- Proveedores de servicios de comunicaciones

- Proveedores de análisis de datos

- Proveedores que ayudan a Logica a mejorar la seguridad de sus apps

- Consultores y otros proveedores de servicios profesionales

A qué países transferimos sus datos

Procesamos sus datos principalmente dentro de Costa Rica y Canadá. Sin embargo, algunos de nuestros proveedores podrían tener sus servicios principalmente en Estados Unidos.

Sus derechos

El Cliente es el responsable de la información contenida en la base de datos y la entidad ante la cual, deberán ejercerse los derechos previstos en la Normativa y aquellas normas que la modifiquen o reemplacen, acreditando debidamente su identidad o representación. De acuerdo con dicha Normativa, el solicitante podrá requerir gratuitamente, el acceso, la rectificación, actualización, inclusión o modificación, cancelación y cualquier otra acción relativa a su información personal en conformidad con Ley N 8968, denominada Ley de Protección de la Persona frente al tratamiento de sus Datos Personales, en aplicación a la Ley de Promoción de la Competencia y Defensa Efectiva del Consumidor Ley N 7472 y que aplican en Costa Rica.

Logica mantiene la información del usuario y el perfil por el tiempo en que el Cliente mantenga la relación comercial.

Información sobre cookies

Una cookie consiste en información enviada por un servidor web a un navegador web, y almacenada por el navegador. La información es luego enviada de nuevo al servidor en cada momento que el navegador solicita una página del servidor. Esto habilita al servidor a identificar y rastrear el navegador web. Logica usará tanto cookies de sesión como cookies persistentes únicamente en nuestra plataforma en línea.

Usamos cookies persistentes con el fin de que reconozca al usuario cuando utiliza nuestros servicios en línea. Las cookies de sesión serán eliminadas de su computadora cuando el usuario cierra el navegador web. Las cookies persistentes se mantendrán almacenadas en su computadora hasta que sean eliminadas, o hasta que lleguen a una fecha de expiración especificada.

Utilizamos Google Analytics para analizar el uso de los servicios en línea. Google Analytics genera información estadística y de otro tipo sobre el uso de sitios web mediante cookies, las cuales son almacenadas en la computadora del usuario. La información generada en relación con nuestra plataforma es utilizada para crear reportes sobre el uso de nuestros servicios, por lo que Google almacenará esta información.

Las políticas de privacidad de Google se encuentran disponibles en:

https://www.google.com/privacypolicy.html

Seguridad de su información personal y servidores

Toda información recabada en la plataforma será tratada en cumplimiento de la Normativa y los datos serán utilizados únicamente para los fines aquí consentidos o los que consienta oportunamente. Logica expresa su compromiso de proteger la seguridad de la información personal de los usuarios. Con ese fin, Logica usa una amplia variedad de tecnologías y procedimientos de seguridad para proteger la información personal contra un acceso, uso, modificación o una divulgación no autorizados. Sin embargo, recomendamos que no incluya información confidencial, secreta, comprometedora, datos sensibles o información personal delicada que usted no desea revelar en estas comunicaciones (incluyendo correos electrónicos). Asimismo, usted es responsable de mantener confidenciales su contraseña y detalles de usuario.

El Cliente reconoce y acepta que a pesar de todos los esfuerzos que razonablemente una organización pueda poner en práctica, ninguna medida de seguridad de datos puede garantizar por completo la protección en todo momento.

Cambios en esta declaración de privacidad

Logica se reserva el derecho de realizar las modificaciones que estime oportunas en esta Política de Privacidad. Si se realizan cambios en esta Política, el Cliente será informado mediante una comunicación electrónica.

Disposiciones finales

Nuestra plataforma puede contener enlaces con referencias a otros sitios web más allá de nuestro control. El Cliente acepta que no tenemos ningún control sobre estos sitios web y que nuestra Política no es aplicable a estos sitios. Le recomendamos que lea las políticas de privacidad y los términos y condiciones de los sitios web conectados o referenciados. Ninguna parte de esta Política supone la creación o adición de algún derecho o reclamación (ya sea legal, equitativo o de otro tipo) que cualquier individuo o persona pueda tener según la ley, o de alguna otra forma, en contra de la empresa, terceros, o sus directores respectivos, delegados, empleados, agentes o representantes; ni la existencia de la presente Política o su aplicación impondrá o agregará obligación alguna o responsabilidad a ninguno de los nombrados, que no tenga actualmente según la ley aplicable en Costa Rica.

Jurisdicción y ley aplicable

La presente Política se encuentra regida sin excepción y en todos sus términos por las leyes de la República de Costa Rica y será interpretada de acuerdo con ellas. Cualquier controversia derivada de la presente Política, su existencia, validez, interpretación, alcance o cumplimiento será sometida a los tribunales ordinarios de Justicia con jurisdicción en Costa Rica, renunciándose en forma expresa a cualquier otro fuero o jurisdicción.

Liberación de responsabilidades

El Cliente conviene que Logica no asumirá y estará librada de toda responsabilidad por:

- El resguardo que haga el Cliente de la información contenida en sus bases de datos, así como de sus equipos, redes y sistemas.

- Las barreras de seguridad de la información que establezca el Cliente como parte de su giro de negocio, lo cual incluye, pero no se limita a, prevención de fugas de información propia o de terceros, protección contra ataques cibernéticos como virus o intrusión de terceros.

- Los daños directos o indirectos que sufra el Cliente con motivo de la suspensión, fallas o interrupciones de los Servicios.

- La pérdida de datos resultante de retardos, no llegadas, pérdidas o interrupciones de los Servicios por negligencia, errores y omisiones por parte del Cliente.

- La contaminación por virus que pueda sufrir el software del Cliente, cuya protección a él le incumbe; y el deterioro o mal uso de sus equipos, lo cual es responsabilidad única y exclusiva de su parte.

- La suspensión de los Servicios por una orden policial o judicial.

- Los incumplimientos en que el Cliente incurra con respecto a la Agencia de Protección de Datos de los Habitantes de Costa Rica y/o terceros, en cuanto a las obligaciones contenidas en la normativa nacional de protección de datos personales, en la parte o actividad que corresponda.

- Logica no será responsable por pérdidas de Información Confidencial producto de espionaje industrial o cualquier ataque de terceros.

- Las incongruencias en el sistema provocadas por la información que se esté migrando del Cliente o que los datos migrados no sean los correctos.

- En ningún caso o evento Logica o alguno de sus representantes será responsables por algún evento incidental, directo o indirecto, por daños consecuentes o cualquier cosa, incluyendo sin limitación, daños por la pérdida, proviniendo del uso o incapacidad de usar los sistemas, aun si el Logica ha sido notificada de tales posibilidades, o pudiera haberlas previsto.

Contáctenos

Cualquier pregunta relacionada con esta Política de Privacidad deberá ser remitida al privacy@logicadigital.net.

- Logica - Política de Privacidad

- Curridabat de la POPS, 300 mts al sur y 75 mts al este, No. 313

- Curridabat, San José, Costa Rica

Términos de Uso

POR FAVOR LEA ATENTAMENTE ESTE CONTRATO. AL PRESENTAR UN PEDIDO O AL ACCEDER O UTILIZAR EL SITIO WEB O SERVICIOS, USTED ACEPTA QUE HA LEÍDO Y ESTOY DE ACUERDO CON RESPETAR LOS TÉRMINOS Y CONDICIONES DEL PRESENTE ACUERDO.SI USTED NO ESTÁ DE ACUERDO CON ESTE ACUERDO O NO CUMPLE CON LOS REQUISITOS INCLUIDOS EN ESTE ACUERDO, LOGICA NO ESTÁ DISPUESTO EN LA PROVISIÓN DE USTED CON ACCESO O USO DEL SITIO WEB O DE LOS SERVICIOS Y USTED NO DEBE ACCEDER O UTILIZAR EL SITIO WEB O SERVICIOS. SI ACCESO O USO DEL SITIO WEB O SERVICIOS, USTED RECONOCE QUE CUMPLE CON LOS REQUISITOS INCLUIDOS EN ESTE ACUERDO Y ACEPTA LAS OBLIGACIONES DE ESTE CONTRATO.

Logica se reserva el derecho, en cualquier momento, de cambiar, añadir o actualizar los términos de este Acuerdo, mediante la publicación en la página web o al proporcionar cualquier otro aviso, cambio, actualización, adición. Cualquier adición, modificación o actualización se harán efectivos inmediatamente. Los servicios no están disponibles para personas menores de 18 años o que no violan ninguna de las titulaciones incluidas en este Acuerdo.

1. Cargos y Pagos

Usted puede encontrar nuestros cargos por planes mensuales en nuestro Sitio Web. Su suscripción será vencido y exigible para cualquier mes en el mismo o más cerca la fecha, a la fecha del mes te registraste y te hacen sentir muy primer pago.

Usted concede Logica el derecho a cobrar la tarjeta de crédito o cargo en la cuenta bancaria proporcionada a nosotros de todos los honorarios incurridos en virtud de este Acuerdo, siempre y cuando usted es un cliente o tener un saldo pendiente con nosotros.

Logica se reserva el derecho de cambiar los cargos por planes mensuales mediante la publicación de los cambios en el Sitio Web o notificar por correo electrónico.

Todos los gastos que requiere el uso de abogados en su cuenta estarán a su cargo..

2. Término, Terminación y Retiro

Logica podrá terminar la vigencia de este Acuerdo en cualquier momento, a la sola discreción de Logica: (a) en cualquier momento y por cualquier motivo durante una suscripción gratuita; o (b) mediante notificación a usted de Logica debido al incumplimiento por parte de Usted en el presente Acuerdo.

Todas las tasas, los créditos no utilizados de correo electrónico adeudados por Usted vencerán y serán pagaderos de inmediato si cancelamos Usted sin causa. No le reembolsará en caso de incumplimiento de amenaza o sospecha de este Acuerdo, la ley aplicable u otra conducta inapropiada como el uso de nuestros servicios para enviar correos electrónicos a personas con las que su relación no cumple con los requisitos de nuestra política Anti-Spam.

A la terminación o expiración de este Acuerdo, Logica puede prohibirle el acceso a su cuenta y el contenido en poder de Logica en nuestro sitio Web y cualquier otro almacenamiento.

3. De la cuenta y contraseña

Usted es responsable de mantener la confidencialidad de cualquier nombre de cuenta y la contraseña que usted recibió. Cada ID de cuenta tiene un carácter personal y se puede utilizar sólo o designada empleados si Usted es una organización. Va a garantizar la seguridad y confidencialidad de su ID de cuenta y notificará inmediatamente Logica de cualquier uso no autorizado de su cuenta o si cualquier identificación de la cuenta de pérdida o robo. Usted reconoce que Usted es completamente responsable de todos los gastos, deudas o daños ocasionados por el uso de su cuenta.

4. Derechos de propiedad Propiedad de Logica

Logica se reserva todos los derechos y títulos, incluyendo, pero no limitado a, cualquier derechos de propiedad intelectual, marcas registradas, derechos de privacidad. El nombre de Logica, logotipo, página web, productos o servicios son marcas comerciales de Logica Digital. Usted reconoce que no está recibiendo ningún tipo de propiedad y no se otorga ningún derecho o licencia para que los use, aparte de su derecho a acceder a los Servicios y en virtud del presente Acuerdo.

5. Su contenido

El cliente es el único responsable de todos los datos, la información y otros contenidos facilitados o recopilado. El cliente le otorga a Logica todos los derechos necesarios de su contenido con el fin de proporcionar los servicios requeridos. Usted manifiesta y garantiza que ninguno de su contenido: (a) infrinja, apropiación indebida o viole cualquier derecho de propiedad intelectual de terceros, o sea difamatorio, perjudicial para los menores, obscenos o pornográficos; (b) contiene ningún virus o rutinas de programación destinadas a los daños, interceptar subrepticiamente o expropiar cualquier sistema, datos o información personal; o (c) es falsa, engañosa o inexacta. Logica no puede ser responsable por cualquier destrucción o pérdida de su contenido.

A la terminación o expiración de este Acuerdo, Logica puede prohibirle el acceso a su cuenta y el contenido en poder de Logica en nuestro sitio Web y cualquier otro almacenamiento.

6. Usted está de acuerdo a la siguiente

Que va a utilizar la información correcta acerca de su nombre, dirección, correo electrónico o cualquier otra información que se suministra. Usted no va a compartir su contraseña. Usted estrictamente respetar nuestra Política anti-spam. Usted acuerda que debe tener al menos 18 años para utilizar el Servicio. Usted acepta que si usted viola cualquiera de los términos de este Acuerdo, nos reservamos el derecho de cancelar su cuenta sin reembolso. Usted se compromete a pagar por mensajes de correo electrónico que envíe, incluso si los mensajes están bloqueados por un tercero.

7. Reglas Anti Spam

Usted reconoce haber leído nuestra Política anti-spam. Si envía correo electrónico a las personas que no solicitaron específicamente correo electrónico de usted, o si tenemos una inusual cantidad de quejas de spam, Logica se apagará su cuenta sin reembolso.

8. Garantías

Logica hará todos los esfuerzos comercialmente razonables para mantener y verificar que los servicios funcionen de conformidad con el presente Acuerdo. No obstante lo anterior, Usted es el único y totalmente responsables de su cumplimiento, y defenderá, indemnizará y mantendrá indemne Logica de y contra cualquier reclamación que surja de cualquier violación real o supuesta de su parte de los tratados internacionales, federales, estatales o locales, las leyes , normas, reglamentos u ordenanzas relativas a su uso o acceso al sitio o servicios, o en relación con su negocio, productos o servicios, incluyendo, sin limitación, con respecto a los datos y la privacidad de los datos y la transmisión de mensajes de correo electrónico, ya sea solicitada o no.Por Usted. Usted declara, garantiza y pacto en beneficio de Logica que: (1) Usted tiene el derecho legal y autoridad para participar en este Acuerdo, y, si acepta este Acuerdo en nombre de una empresa u otra entidad, que se unen la empresa u otra entidad a los términos de este Acuerdo; (2) Usted tiene el derecho legal y la autoridad para llevar a cabo sus obligaciones en virtud del presente Acuerdo y para otorgar los derechos y licencias que se describen en el presente Acuerdo y en cualquier acuerdo adicional aplicable Usted entra en en relación con cualquiera de los Servicios; y (3) todos los datos, la información o el contenido que proporcione a Logica en conexión con este Acuerdo y su acceso al Sitio y el uso de los Servicios es correcta y está actualizada.

9. Limitación de responsabilidad

En ningún caso Logica o cualquiera de sus empleados o representantes serán responsables por daños indirectos, incidentales, punitivos, especiales, ejemplares o consecuentes, incluso si Logica o cualquiera de sus empleados o representantes han advertido de la posibilidad de tales daños, incluyendo , sin limitación, pérdida de ingresos, beneficios, interrupción del negocio o pérdida de datos. La responsabilidad total de Logica no excederá los honorarios pagados a Logica, en su caso, por la utilización del Portal y de los Servicios, por el mes anterior a la fecha de la reclamación se haga.

10. Indemnización

Logica, a su costa, defenderte contra cualquier reclamación presentada contra usted por un tercero en el caso de que su uso de los Servicios, de conformidad con el presente Acuerdo infringe ningún derecho de autor relacionados con Logica, secreto comercial o derecho de marca. Las obligaciones anteriores de Logica bajo esta Sección 10 están condicionados a que usted proporciona Logica con: (a) la notificación de dicha reclamación dentro de los 10 días después de recibir una notificación por escrito de allí; (b) el control exclusivo de la defensa y la resolución de dicha reclamación; y (c) la asistencia razonable en la defensa y la resolución de dicha reclamación.

11. Privacidad de Datos

Usted da su consentimiento para el uso y divulgación de los datos y la información personalmente identificable y otros como se describe en nuestra Política de Privacidad que aparece en el sitio web.

12. Renuncias

No somos responsables de comportamientos de los demás usuarios o páginas web enlazadas.

13. Violaciónes de Información

Si usted se da cuenta que cualquier persona que ha publicado material en violación de nuestros derechos o marcas registradas, o está violando uno de los términos y condiciones de este sitio web como spam, por favor notifique inmediatamente mediante el envío de un correo electrónico a report@logicadigital.net

14. Cumplimiento de la Ley

En el uso de los Servicios, usted acepta que cumplirá con todas las leyes aplicables.

15. Ley aplicable y Jurisdicción

Leyes costarricenses gobernarán este Acuerdo. Cualquier gestión o acción legal relacionada con este acuerdo deben ser llevados ante un tribunal costarricense, en el Tribunal de Comercio de Costa Rica.

Conducta comercial ética

Introducción

En este documento se describen los principios de conducta a largo plazo que Logica sigue para asegurar que sus negocios se llevan a cabo con integridad y dentro del marco de la ley. Se espera que todos sus colaboradores en Costa Rica o en cualquier otro país, entiendan y cumplan con las normas estipuladas aquí. Para facilitar la lectura el término "colaborador", incluye a los empleados, miembros de la junta directiva y proveedores.

En la eventualidad de que se viole la ley los individuos involucrados pueden estar sujetos a procedimientos penales, acciones reguladoras y demandas judiciales privadas. Cualquier colaborador que infrinja esta normativa, estará sujeto a medidas disciplinarias, que pueden incluir la suspensión de la relación entre las partes.

En la eventualidad de que llegara a su conocimiento una infracción ética o legal, incluyendo la infracción de las normas que aparecen en este material, los colaboradores están en la obligación de informar a la compañía de tales violaciones a tiempo para procurar tomar las medidas correctivas lo antes posible.

Importante:

Si usted no está seguro si una situación o actividad particular constituye una violación de la ley o una violación de la política de la compañía, siempre puede referirse a este apartado en el sitio de la empresa y en caso de que persistan las dudas por favor consulte con su gerencia antes de tomar una decisión.

Conducta ético legal

El éxito de nuestra compañía depende de nuestros colaboradores y es gracias a su dedicación y esfuerzo que la compañía se ha ganado la reputación de brindar servicios de alta calidad, de un modo ético y honesto. Todos debemos estar orgullosos de esta reputación y debemos trabajar juntos para preservarla.

Esto significa que debemos llevar a cabo nuestras operaciones de una manera honesta, ética y en estricto cumplimiento con todas las leyes y reglamentos. Asimismo, significa que debemos operar sin estar sujetos a ningún interés que pudiera afectar nuestra lealtad inquebrantable a Logica.

Tan sólo un acto ilegal o deshonesto puedes destruir la buena opinión de la compañía, que tienen los proveedores, los clientes y el público en general. Si bien es imposible incluir en este material todas las situaciones que pudieran surgir, los siguientes principios generales son importantes:

- Se debe tratar a los proveedores, clientes, empleados y competidores de una manera honesta y justa. Las transacciones de compra y venta se deben hacer "en condiciones de igualdad", sin que haya lugar para coimas, sobornos, comisiones secretas, regalos o favores. No hay que aprovecharse de persona alguna mediante manipulación, ocultamiento, abuso de información privilegiada, representación errónea de hechos materiales u otras prácticas injustas.

- Se debe evitar cualquier situación en la que su criterio comercial independiente pudiera ponerse en tela de juicio. En cualquier situación en la que sus intereses personales y los intereses de la compañía no son los mismos pueden surgir acusaciones de mala fe y corrupción. Por tal motivo, los empleados no deben tener un interés financiero en clientes, proveedores o competidores de la compañía. Asimismo, los empleados no deben trabajar para un cliente, proveedor o competidor sin autorización previa de la gerencia.

- Se deben presentar informes honestos a la gerencia. Entre otras cosas, esto requiere que el informe contenga información correcta y que se mantengan registros contables apropiados de conformidad con los principios de contabilidad generalmente aceptados. También significa que los empleados deben informar a la gerencia de modo franco y sincero sobre cualquier incidente o situación que pudiera afectar la reputación de la compañía.

- Se debe proteger la información confidencial y/o exclusiva de la compañía. En las transacciones fuera de la oficina, tenga cuidado de no divulgar información importante sobre la compañía, sus clientes, empleados o el negocio de la compañía, ni siquiera accidentalmente. Ejemplo de asuntos que no se deben divulgar:

- Proceso de producción y equipo

- Resultados financieros no divulgados

- Términos contractuales

- Precios

- Información divulgada a la compañía por parte de sus clientes proveedores o cualquier otra firma con la que hacemos negocios

- El contenido de cualquier material que está procesando la compañía antes de su presentación pública

- Información sobre los empleados cubierta por las leyes de privacidad

- Compras o ventas propuestas por la empresa

- Todo colaborador debe proteger los activos de la compañía y asegurar su uso eficiente. El hurto, el descuido y el despilfarro tiene un impacto directo en la rentabilidad de la compañía. Todos los activos de la compañía se deben usar para fines comerciales legítimos.

- Si usted se va de la compañía, su obligación de proteger la información confidencial continua. No debe compartir información confidencial de la compañía con su nuevo empleador ni con ninguna otra persona. Asimismo, se le puede prohibir solicitar, directa o indirectamente, a empleados de la compañía a que renuncien para trabajar para su nuevo empleador, y a clientes de la compañía a que lleven su negocio a otra empresa.

- Se prohíbe a los empleados tomar a las pertenencias de la compañía o del cliente, incluidas materia prima provista, mercaderías en proceso, mercaderías terminadas y/o rechazadas, de cualquier establecimiento de Logica, con excepción de los negocios autorizados por el cliente.

- Recuerde que la propiedad del cliente no es para nuestro uso. Si bien se usan muestra de productos terminados para ciertos propósitos dentro de la compañía, no son para distribución general a los empleados o terceros.

- No se debe copiar software de computadora licenciado; no utilice marcas comerciales de las que no somos propietarios; y no revele secretos comerciales divulgados a la compañía. La infracción deliberada de un derecho de autor es un delito.

- Se debe mantener las actividades políticas separadas de los negocios de la compañía. Si usted decide hacer una contribución política (incluyendo proporcionar servicios), debe de hacerlo con sus fondos personales y en su tiempo libre. No se debe de usar papel con membrete de la compañía para fines personales o políticos. Si un empleado es nombrado o decir postularse para un cargo público, él o ella deberá consultar primero con la gerencia para estar seguro/a de que no surja un conflicto de interés.

Asimismo, se deben mantener libros y registros y controles contables para toda la compañía (incluyendo nuestras operaciones fuera de Costa Rica) que reflejen de manera precisa y justa nuestros ingresos y gastos. Nuestros empleados deben seguir estos controles de contabilidad, que han sido concebidos para ofrecer protección no sólo contra sobornos, sino también contra el uso de activos de la compañía de modo no autorizado, como por ejemplo, no registrar u obtener la autorización interna de la gerencia para transacciones financieras y mantener cuentas de banco impropias.

Importante:

Si usted no está seguro sobre si una situación o actividad en particular constituye una conducta ilícita o no ética, consulte antes de actuar con su gerencia.

Conflictos de interés

Ningún empleado de Logica o sus compañías asociadas debe tener un interés comercial, financiero, cívico o profesional fuera de Logica que pudiera de algún modo implicar un conflicto, o aparentar implicar un conflicto. En casos en los que se aceptan tales conflictos conforme a como se estipula en esta política, todos los miembros pertinentes de la gerencia deberán ser informados por el empleado afectado de tales conflictos siempre que resulte relevante a las decisiones comerciales de Logica y en las que pudiera estar involucrado el empleado afectado.

Es imposible describir en esta política todas las situaciones que pueden dar lugar a un conflicto de interés y lo que se estipula a continuación son tan sólo algunas situaciones que podrían suponer conflictos de interés.

Importante:

Si usted no está seguro sobre si una situación presume un potencial conflicto de interés con Logica, debe de consultar con su gerencia, antes de actuar.

Consentimiento y Retención de Datos

1. Consentimiento Informado

Lógica Digital de Oriente S.A., en cumplimiento de la Ley 8968 “Ley de Protección de la Persona frente al tratamiento de sus Datos Personales” y su reglamento, le solicita formalmente su Consentimiento Informado antes de incluir su información personal en nuestra Base de Datos. Para tal fin, se le proporciona la siguiente información relevante:

2. Existencia de una Base de Datos

Todo cliente que acceda a nuestra página web y desee comunicarse con Lógica Digital de Oriente S.A. deberá completar un formulario de contacto en el que se solicitará información personal. Esta información será almacenada en la Base de Datos identificada como “Clientes”, cuyo responsable es Lógica Digital de Oriente S.A. La información solicitada en el formulario puede ser opcional o imprescindible para atender adecuadamente la consulta o requerimiento del cliente. La información obligatoria es necesaria para la atención del cliente, y la omisión de estos datos impedirá la suscripción a nuestra base de datos. La información opcional puede ser proporcionada a discreción del usuario.

3. Detalle de los Fines de nuestra Base de Datos

La información personal de los clientes será utilizada por Lógica Digital de Oriente S.A. para los siguientes fines:

- Atender solicitudes y consultas del cliente.

- Enviar información sobre productos, servicios, ofertas, promociones, encuestas y otra información comercial de interés.

- Proporcionar usuarios para las aplicaciones como: 4Ps, GreyPhillips Passport, GreyPhillips Cloud, GreyPhillips Marketplace.

La información personal permanecerá en nuestra Base de Datos hasta que el cliente solicite formalmente la desinscripción, conforme a los procedimientos establecidos.

4. Destinatarios que tendrán acceso a la información personal

El principal destinatario de la información es Lógica Digital de Oriente S.A., ubicada en Costa Rica. Se garantiza que no se transferirá la información a terceros sin el previo y expreso consentimiento del usuario. Lógica Digital de Oriente S.A. no vende ni alquila la información personal de sus clientes.

5. Tratamiento de la Información

El tratamiento de la información será realizado por Lógica Digital de Oriente S.A. mediante protocolos de actuación y seguridad, garantizando un servicio correcto, confidencial y eficiente. Se han implementado políticas de seguridad y confidencialidad, y medidas de seguridad físicas y lógicas para proteger la información de los clientes. Cualquier información adicional sobre nuestros protocolos y la seguridad de la información puede ser solicitada a través del correo electrónico protecciondedatos@logica.cr.

6. Derechos de acceso, rectificación, oposición o cancelación

En respeto al derecho de autodeterminación informativa, nuestros clientes pueden ejercer sus derechos de acceso, rectificación, oposición o cancelación de la siguiente manera:

- Comunicándose al teléfono (+506) 2224 1510.

- Enviando un correo electrónico a protecciondedatos@logica.cr.

Las solicitudes serán atendidas por personal calificado en un plazo menor a cinco días hábiles. Los usuarios que no deseen recibir correos electrónicos pueden darse de baja directamente en el sistema mediante la opción "Desinscribirme".

7. Identidad y dirección del responsable de la Base de Datos

La Base de Datos “Clientes” es responsabilidad de Lógica Digital de Oriente S.A., ubicada en San José, Curridabat, De la Mitsubishi, 150 Sur, No 251.

8. Aceptación de la Política de Privacidad

Al hacer clic en el botón de Aceptar, usted reconoce que:

- Ha leído y entendido los alcances de esta Política.

- No tiene dudas sobre la forma, medio y fin para los cuales se solicita la información.

- Acepta expresamente y de forma voluntaria su registro en la Base de Datos “Clientes” de Lógica Digital de Oriente S.A.

- Autoriza el tratamiento de la información según lo detallado y para los fines indicados.

- Fue informado sobre los medios para ejercer sus derechos.

9. Contáctenos

Para cualquier pregunta relacionada con esta Política de Privacidad, por favor contacte a protecciondedatos@logica.cr.

- Lógica Digital de Oriente S.A.

- Curridabat de la POPS, 300 mts al sur y 75 mts al este, No. 313

- Curridabat, San José, Costa Rica

- Costa Rica

Política Anti-Spam

Objetivo

La presente política tiene como objetivo establecer las directrices y procedimientos que aseguren el uso adecuado y responsable del módulo GreyPhillips Communicator, previniendo el envío de mensajes no solicitados (spam) y protegiendo la integridad y la privacidad de los destinatarios.

Alcance

Esta política aplica a todos los usuarios y organizaciones que utilizan GreyPhillips Communicator para enviar mensajes de texto SMS y correos electrónicos a través de sistemas de telefonía celular y la interfaz web de GreyPhillips.

Definición de Spam

Spam se define como cualquier mensaje, ya sea de naturaleza comercial o no, enviado sin el consentimiento previo del destinatario. Esto incluye, pero no se limita a, correos electrónicos y mensajes SMS enviados de manera masiva con contenido promocional, transaccional, o informativo no solicitado.

Directrices

- Consentimiento del Destinatario:

- Todos los mensajes enviados a través de GreyPhillips Communicator deben contar con el consentimiento explícito del destinatario. Esto incluye suscripciones voluntarias y solicitudes directas de información.

- Se debe proporcionar a los destinatarios una opción clara y sencilla para darse de baja de futuras comunicaciones en cada mensaje enviado.

- Contenido Relevante y Apropiado:

- Los mensajes deben ser relevantes y de interés para los destinatarios que han consentido recibirlos.

- Se prohíbe el envío de contenido engañoso, falso, o que pueda inducir a error a los destinatarios.

- Identificación Clara del Remitente:

- Todos los mensajes deben identificar claramente a la organización remitente, incluyendo información de contacto válida.

- No se permite el uso de encabezados falsos o engañosos en los correos electrónicos.

- Frecuencia de Mensajes:

- Se debe evitar el envío excesivo de mensajes a los destinatarios. La frecuencia de envío debe ser razonable y acorde con las expectativas del destinatario.

- Base de Datos de Contactos:

- Las bases de datos de contactos deben mantenerse actualizadas y se deben respetar las solicitudes de baja inmediatamente.

- Se debe evitar la compra o uso de listas de contactos obtenidas de manera no ética o sin el consentimiento de los contactos.

- Trazabilidad y Registro:

- Todos los mensajes enviados pueden ser rastreados y registrados a través de la interfaz web de GreyPhillips. Esto incluye registros de aperturas, clics en vínculos, ubicación geográfica y entregas de correos.

- Se debe mantiene una bitácora de acceso y encriptación de contraseñas para garantizar la seguridad de los datos.

Procedimientos de Cumplimiento

- Monitoreo y Auditoría: GreyPhillips se reserva el derecho de monitorear y auditar el uso de Communicator para asegurar el cumplimiento de esta política.

- Reportes de Abuso: Los destinatarios pueden reportar mensajes no solicitados. Cada reporte será investigado y, si se confirma el abuso, se tomarán medidas correctivas, que pueden incluir la suspensión del servicio.

- Capacitación: Se proporcionará capacitación regular a los usuarios sobre las mejores prácticas y el cumplimiento de la política anti-spam.

Consecuencias del Incumplimiento

El incumplimiento de esta política puede resultar en sanciones que incluyen, pero no se limitan a, advertencias, suspensión del acceso al servicio GreyPhillips Communicator, y posibles acciones legales según la legislación aplicable.

Revisión y Actualización

Esta política será revisada y actualizada periódicamente para asegurar su efectividad y cumplimiento con las normativas vigentes.

Contacto

Para consultas o reportes relacionados con esta política, por favor contacte a nuestro equipo de soporte a través de servicio@logicadigital.net o al +(506) 2224-1510.

- Logica - Política Anti-Spam

- Curridabat de la POPS, 300 mts al sur y 75 mts al este, No. 313

- Curridabat, San José, Costa Rica

Esta política asegura que GreyPhillips Communicator sea utilizado de manera ética y responsable, protegiendo tanto a las organizaciones como a los destinatarios de las comunicaciones.

Política de Servicios Consultivos

Dentro de nuestra oferta de servicios, se encuentran los Servicios Consultivos, los cuales abarcan diversas áreas, como:

- Implementación: Incluye la instalación, configuración, capacitación y apoyo técnico para garantizar una correcta puesta en marcha de nuestros sistemas.

- Acompañamiento Estratégico: Brindamos soporte en la creación de modelos de administración junto a nuestros clientes, permitiendo configurar estructuras de documentos, flujos de trabajo y esquemas de interpretación de datos y transacciones.

Alcance

No se proporcionan desarrollos independientes que no estén vinculados a la plataforma. Todos los servicios y actividades que se realizan están centrados en el uso y expansión de las funcionalidades de la plataforma GreyPhillips.

Ajustes Programados

En algunos casos, se ofrecen ajustes programados, que consisten en modificaciones que amplían el alcance de una funcionalidad existente sin constituir un desarrollo separado o independiente. Estos ajustes programados tienen el objetivo de mejorar la integración y operatividad del sistema dentro del marco previamente definido y, en ningún caso, constituyen derechos de uso exclusivo o propiedad intelectual sobre dichos ajustes por parte del cliente.

Diferencias entre un ajuste programado y el desarrollo independiente de un proyecto. Un ajuste programado pretende ser una extensión o mejora de una funcionalidad existente, mientras que el desarrollo independiente implica la creación de una funcionalidad, módulo o sistema completo desde cero. Nuestro enfoque está en la optimización de funcionalidades ya existentes dentro de nuestra plataforma, no en la creación de sistemas completamente nuevos.

Excepciones

- Interfaces de integración con terceros: En casos donde se desarrollan pequeños módulos que permiten la integración de nuestra plataforma con sistemas externos (Middleware), dichos módulos son considerados funcionalidades específicas y aisladas, sin formar parte del núcleo de la plataforma ni de la oferta de servicios a otros clientes. Estos ajustes no otorgan derechos sobre nuestros productos o servicios a terceros, y las interfaces desarrolladas no serán reutilizadas ni ofrecidas como parte de nuestros servicios estándar a otros clientes.

- Información confidencial y métodos propietarios: Cualquier ajuste o desarrollo que implique la utilización de metodologías o fórmulas declaradas como confidenciales, será tratado con las máximas medidas de seguridad y bajo todas las condiciones establecidas en los acuerdos de confidencialidad. Esto incluye el manejo de secretos comerciales o cualquier otro tipo de información sensible.

Los ajustes programados son generalmente situaciones excepcionales, ya que la arquitectura de nuestra plataforma GreyPhillips está diseñada para ser altamente flexible y adaptable a las necesidades de nuestros clientes. Por ejemplo, la configuración de flujos de trabajo, tales como los movimientos que debe realizar una transacción para ser aprobada, no se considera un ajuste programado, sino una configuración estándar que puede ser gestionada desde las herramientas ya disponibles en nuestra plataforma. Nuestras herramientas permiten a los clientes definir flujos de trabajo, personalizar campos en tareas, configurar estructuras de datos para contactos y documentos, crear nuevos tipos de transacciones, establecer la lógica de cálculo de nóminas según el país, entre otras muchas características. En estos casos, nuestras propuestas indicarán claramente que se trata de la implementación de configuraciones necesarias para cumplir con los objetivos del cliente, lo cual es completamente distinto de un ajuste programado, que se realiza con el fin de extender o mejorar una funcionalidad preexistente.

Conducta Ética y Confidencialidad

En GreyPhillips, estamos profundamente comprometidos con una conducta comercial ética y responsable. Reconocemos que nuestros servicios proporcionan una ventaja competitiva para nuestros clientes, y, por lo tanto, nuestras políticas de confidencialidad y ética empresarial son un pilar fundamental en todas nuestras interacciones. Nos aseguramos de que la información sensible y los datos de nuestros clientes sean tratados con el mayor cuidado y confidencialidad, alineados siempre con nuestras estrictas normas de ética profesional.

Nuestras políticas están diseñadas para garantizar que nuestras actividades comerciales sean realizadas de manera justa, transparente y en total cumplimiento con los acuerdos establecidos. Cualquier ajuste o desarrollo realizado dentro de nuestra plataforma sigue estas normativas y se lleva a cabo con el mayor respeto por la integridad de la información de nuestros clientes.

Enlaces relacionados

Para más detalles sobre nuestras políticas de privacidad y ética comercial, te invitamos a revisar los siguientes documentos: